Buenas internautas, hoy os voy a hablar un poco de la identidad digital y de lo importante que es saber que cada vez que usamos Internet dejamos un rastro por la red, el cual es imborrable.

Todos tenemos identidad digital. Es el rastro que cada usuario de Internet deja en la red como resultado de su interrelación con otros usuarios o con la generación de contenidos.

Ese rastro que compone la identidad digital está formado por una serie de marcas de distinta procedencia, como por ejemplo:

- Perfiles personales. Redes sociales generales (Facebook, Tuenti, Twitter, Myspace…) y profesionales (Xing, Viadeo, Linkedin…) y portales de búsqueda de empleo.

- Comentarios. En foros, blogs, redes sociales, Youtube….

- Contenidos digitales. Fotos en redes sociales, videos en Vimeo, presentaciones en Slideshare o documentos publicados en webs, una web personal, un blog…

- Contactos. Nuestros amigos, contactos profesionales, seguidores y a quienes seguimos…

- Las direcciones de correo electrónico.

- La mensajería instantánea. Messenger, WhatsApp…

Hay personas, las cuales son reticentes a estar en redes sociales. Temen por su privacidad, pero no creo que debamos temer ni a Facebook, ni a Youtube ni a cualquier otra web. Lo peligroso no es el medio, sino la determinada utilización que se le da.

Para acceder a distintos servidores red suelen requerirte una identificación, la cual se reliza a través de Dnie, certificados digitales, contraseñas y técnicas de biometría.

La biometría es un excelente sistema de identificación de la persona, que se aplica en muchos procesos debido a dos razones fundamentales, la seguridad y la comodidad.

Es una tecnología de identificación basada en el reconocimiento de las características físicas y comportamiento de las personas, como por ejemplo, la huella digital, el reconociemiento del patrón venoso del dedo o el reconocimiento facial.

Se trata del mismo sistema que utiliza el cerebro humano para reconocer y distinguir una persona de otra.

La biometría es un sistema que reconoce a la persona basándose en “quién” es, no importando “lo qué lleva puesto” o “lo que conoce”.

DNI ELECTRÓNICO

El DNI electrónico es un documento emitido por la Dirección General de la Policía (Ministerio del Interior). Además de acreditar físicamente la identidad personal de su titular permite:

- Acreditar electrónicamente y de forma inequívoca su identidad.

- Firmar digitalmente documentos electrónicos, otorgándoles una validez jurídica equivalente a la que les proporciona la firma manuscrita.

El DNIe incorpora un pequeño circuito integrado (chip), que contiene los mismos datos que aparecen impresos en la tarjeta (datos personales, fotografía, firma digitalizada y huella dactilar digitalizada) junto con los certificados de Autenticación y de Firma Electrónica.

De esta forma, cualquier persona podrá realizar múltiples gestiones online de forma segura con las Administraciones Públicas, con empresas públicas y privadas, y con otros ciudadanos, a cualquier hora y sin tener que desplazarse ni hacer colas.

Las aplicaciones cotidianas de este Dni electrónico son las siguientes:

- Como medio de Autentificación de la Identidad. El Certificado de Autentificación asegura al titular, acreditar su identidad frente a cualquiera.

- Como medio de firma electrónica de documentos. Mediante la utilización del Certificado de Firma, el receptor de un mensaje firmado electrónicamente puede verificar la autenticidad de esa firma, pudiendo de esta forma demostrar la identidad del firmante sin que éste pueda repudiarlo.

- Como medio de certificación de Integridad de un documento. Permite comprobar que el documento no ha sido modificado por ningún agente externo a la comunicación.

- Como Documento de Viaje. El DNI electrónico tiene una estructura de datos equivalente al pasaporte. En este sentido, el DNI electrónico puede realizar funciones de Documento de Viaje en los países que lo acepten como tal, y se permite su uso en los Pasos Rápidos de Frontera de forma totalmente equivalente a un pasaporte.

CERTIFICADO DIGITAL

Un certificado digital o certificado electrónico es un fichero informático generado por una entidad de servicios de certificación que asocia unos datos de identidad a una persona física, organismo o empresa, confirmando de esta manera su identidad digital en Internet. El certificado digital es válido principalmente para autentificar a un usuario o un sitio web en internet, por lo que es necesaria la colaboración de un tercero que sea de confianza para cualquiera de las partes que participe en la comunicación.

Según la Sede Electrónica del Instituto Nacional de Estadística (España), un certificado electrónico sirve para:

- Autentificar la identidad del usuario, de forma electrónica, ante terceros.

- Firmar electrónicamente de forma que se garantice la integridad de los datos trasmitidos y su procedencia. Un documento firmado no puede ser manipulado, ya que la firma está asociada matemáticamente tanto al documento como al firmante.

- Cifrar datos para que sólo el destinatario del documento pueda acceder a su contenido

La autoridades encargadas de la emisión del certificado digital es la Fábrica Nacional de Moneda y Timbre.

El proceso de obtención del Certificado digital, se divide en cuatro pasos que deben realizarse en el orden señalado:

- Consideraciones previas y configuración del navegador. Para obtener el certificado es necesario realizar una serie de configuraciones en el navegador, como no formatearlo entre el proceso de solicitud y el de descarga del certificado, o no realizar ninguna actualización mientras dure el proceso.

- Solicitud vía Internet de su Certificado. Al finalizar el proceso de solicitud, usted recibirá en su cuenta de correo electrónico un Código de Solicitud que le será requerido en el momento de acreditar su identidad y posteriormente a la hora de descargar su certificado.

- Acreditación de la identidad en una Oficina de Registro. Una vez completada la fase anterior y esté en posesión de su Código de Solicitud, para continuar con el proceso deberá Acreditar su Identidad en una de nuestras Oficinas de Registro.

CONTRASEÑAS

La elección de claves robustas, distintas a las que vienen por defecto en los equipos de seguridad, resulta fundamental para garantizar tanto la seguridad de los sistemas como la privacidad.

Un error frecuente consiste en la utilización de las claves por defecto con las que los equipos vienen de fábrica. Si no tenemos la precaución de cambiar la contraseña, será extremadamente sencillo para un intruso con conocimientos básicos acceder al sistema con la clave por defecto y dejar sin efecto los sistemas de seguridad.

En los sistemas de alarma resulta habitual notificar como fallo la utilización de las claves por defecto, obligando de este modo al instalador a cambiar la clave.

En general, independientemente de las políticas de los fabricantes, se recomienda no dejar nunca la clave que viene por defecto, y tomar las precauciones siguientes para asegurar que la clave es suficientemente segura:

- La contraseña debe ser diferente de la que viene por defecto de fábrica.

- Debe combinar letras mayúsculas y minúsculas, números, y, en la medida de lo posible, símbolos.

- Debe tener una longitud mínima de 8 caracteres. Cuanto más larga, más segura resultará.

Los errores más frecuentes, que deben evitarse a la hora de definir una contraseña, son los siguientes:

- Debe evitarse la utilización de palabras comunes, ya que los software empleados por los hackers emplean diccionarios de palabras comunes para intentar acceder a los equipos. Algunas de las contraseñas más frecuentemente hackeadas son, por ejemplo, password, iloveyou, welcome, ninja, letmein, master, o monkey.

- Debe evitarse la utilización de datos relacionados con la instalación o el usuario, fácilmente deducibles (como una fecha de cumpleaños, nombre de empresa, o dirección).

- Debe evitarse repetir en la contraseña el nombre de usuario o una clave derivada de éste.

- Deben evitarse las sucesiones de letras, de números, o de letras adyacentes en el teclado.

MECANISMOS DE SEGURIDAD EN EL TELÉFONO MÓVIL

Existen diferentes grados de seguridad a la hora de proteger un teléfono móvil. Desde una pantalla totalmente desbloqueada, pasando por patrones más o menos complejos, hasta la configuración de la huella dactilar.

Hay distintos mecanismos para mantener tu teléfono móvil protegido:

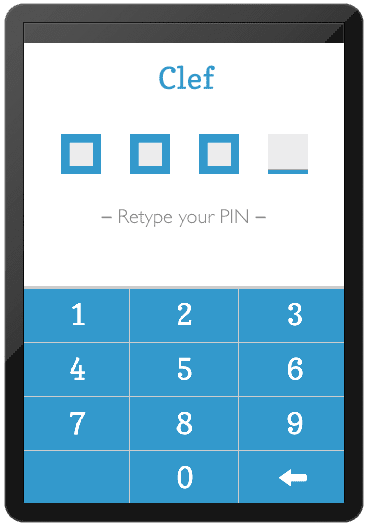

1. Activa el acceso a tu dispositivo mediante un pin y un código de seguridad de uso.

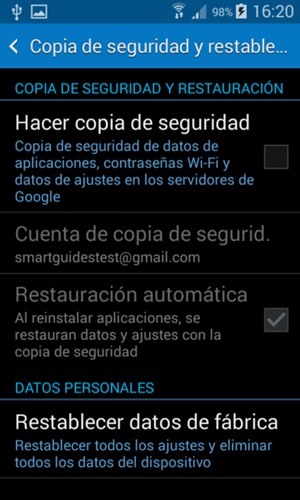

2. Realiza una copia de seguridad de los datos del dispositivo.

3. Activa las conexiones por bluetooh, infrarrojos y Wifi solo cuando vayas a utilizarlas.

4. Asegúrate de que la información transmitida o recibida esté libre de MALWARE.

5. Descarga aplicaciones solo de sitios de confianza.

6. Cierra todas las sesiones iniciadas al terminar de usarlas.

7. Mantén el Software del dispositivo siempre actualizado.

8. Instala una aplicación de borrado de datos remoto.

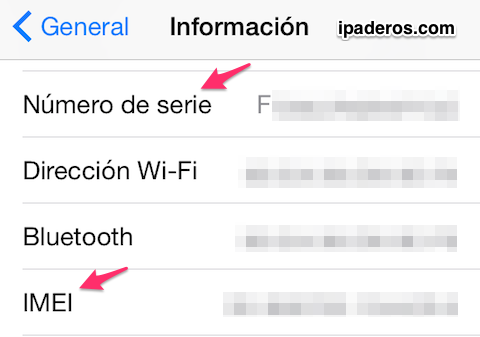

9. Guarda el número IMEI.

10. Cuida a quién le prestas tu teléfono móvil.

CONCLUSIÓN Y OPINIÓN PERSONAL

En esta "investigación" me he dado cuenta, más aún, de lo importante que es saber moverte por la red. Espero que con un poquito de todo de lo que os he explicado se haya visto reflejado lo importante que es, el ser maduro en la red. Todo lo que se sube o comenta en la red se queda registrado para siempre, por lo cual hay que tener cuidado con lo que hacemos y ser sensatos. Hay que seguir unos pasos y unas normas muy sencillas para que en ningún momento nadie consiga llegar a nuestra vida privada, poniéndole así todos los obstáculos necesarios.

Espero que os haya servido de gran ayuda. Nos vemos en mi próxima curiosidad sobre la tecnología en el siglo XXI!!!!!

BIBLIOGRAFÍA

Imagen recuperada de: https://www.google.es/search?q=identidad+digital&safe=strict&source=lnms&tbm=isch&sa=X&ved=0ahUKEwiyhria8K3YAhURoqQKHXTXAGYQ_AUICigB&biw=1366&bih=637#imgdii=wamErCzMdUUdjM:&imgrc=6kvGOymJW0JfuM:

Imagen recuperada de: https://www.google.es/search?q=contrase%C3%B1as+dispositivos+m%C3%B3viles&safe=strict&source=lnms&tbm=isch&sa=X&ved=0ahUKEwiqs6GMgq7YAhVCCewKHbJTCrkQ_AUICigB&biw=1366&bih=637#imgrc=WOC1F-FYxd3IcM:

Imagen recuperada de: https://www.google.es/search?q=9.+Guarda+el+n%C3%BAmero+IMEI.&safe=strict&source=lnms&tbm=isch&sa=X&ved=0ahUKEwiBzuzJiK7YAhWQ-aQKHVhgB-0Q_AUICygC&biw=1366&bih=637#imgrc=7icz6oO8qVT2JM:

No hay comentarios:

Publicar un comentario